毫無疑問,IOT中的人數將增加爆炸。

Gartner公司預測,在2015年會有49億件物件會連網,同比從2014年增長30%,並且在2020年將達到250億。

由於物聯網設備不斷增加,物聯網設備將面臨著網絡泛洪攻擊,如更頻繁的分佈式拒絕服務 DDoS。 不過,因為內存和 MCU 的容量不過,幾乎所有的物聯網設備都非常容易受到嚴重的網絡攻擊和流量。

這些物聯網設備的弱點對於 TOE-嵌入式 MCU W7500,是一個很好的機會。網絡攻擊目標是降低物聯網設備的MCU和內存資源,因此TOE可以保護物聯網設備的系統。

什麼是 TCP / IP 防火牆和物聯網 TCP/IP offload Engine (TOE)?

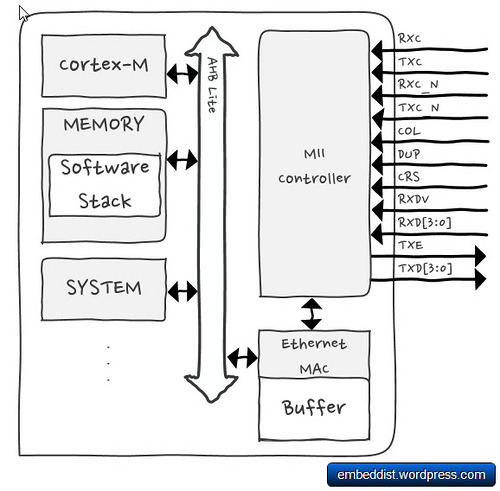

軟件TCP / IP協議棧

首先,讓我們來看看軟件TCP / IP協議棧。

主機系統上實現軟件 TCP/IP 協議棧網絡通信需要額外的內存容量和額外的處理能力。 在通常情況下,從以太網 MAC 的 ARM Cortex-M 內核拷貝數據緩存到內存中,使用該軟件堆棧內存分析接收到的數據包,然後執行相應的處理。

如果網絡泛洪攻擊發生,為了處理 flooding 資料包,Cortex-M 將反复地執行程序。 因此過多數量的TCP請求,如SYN-flooding攻擊的會使物聯網設備超載。

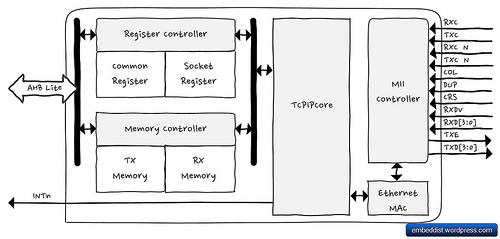

硬件TCP / IP TOE

在另一方面,硬件 TCP / IP TOE,以硬件邏輯實現從以太網 MAC 層到 TCP / IP 層的;在洪水包的數量過多時,通過檢測丟棄 flooding 資料包,能夠在網絡攻擊時保護物聯網系統。

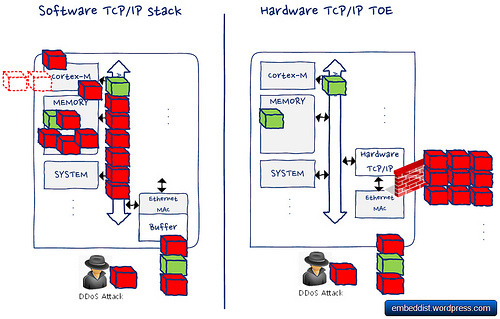

軟件TCP / IP協議棧和硬件TCP / IP TOE下的網絡攻擊,如分佈式拒絕服務比較。

這意味著Cortex-M的沒有處理,即使在網絡攻擊氾濫的數據包。 此外,由於是在TOE 執行的 TCP / IP 棧處理,因此能夠以節省內存量為 TCP / IP 的通信。

這些TOE特徵不應受限於網絡攻擊,也可以期待在重網絡流量相同的性能。

我們比較下的 DoS 攻擊(SYN洪水攻擊)軟件的 TCP / IP 協議棧和硬件 TCP / IP TOE的網絡性能。

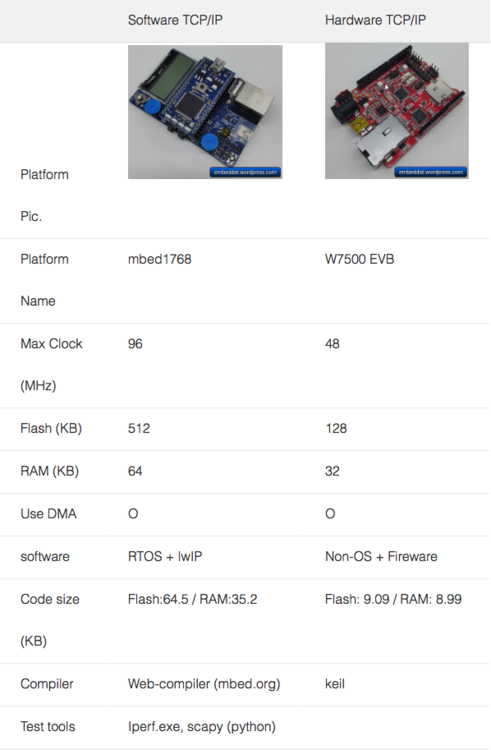

軟件和硬件TCP / IP系統的比較

網絡配置網絡性能測試

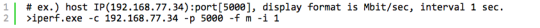

如何使用的iperf

iperf的是一種工具來測量最大TCP帶寬,允許不同的參數和UDP特性的調整。 iperf的報告帶寬,時延抖動,數據包丟失。

- -c:-client 主機 ,-c將連接到指定的主機。

- -p:-port#,服務器的服務器端口監聽。

- -f:-format [],’M’=兆位/秒

- -i:-interval#,設置間隔時間以秒為單位定期通過帶寬性能之間

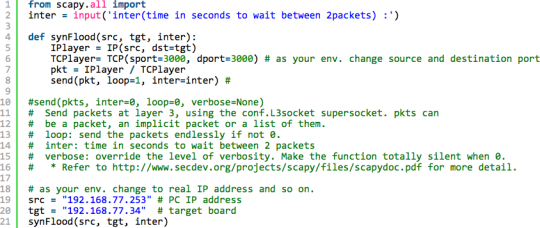

腳本DoS攻擊(SYN洪水攻擊)

我們使用Scapy的(Python庫)的DoS攻擊。

Scapy的是一個強大的交互式數據包處理程序。 它可以很容易地處理像掃描,tracerouting,探測,單元測試,攻擊或網絡發現最經典的任務。

http://www.secdev.org/projects/scapy/

網絡性能

它可以證明硬件 TCP / IP TOE 的網絡性能更好,比在 SYN Flood 攻擊的軟件TCP / IP 協議棧更穩定。 特別是,當間隔為 0.001sec。,TOE 的網絡性能比軟件TCP / IP 棧更好的9倍,即使在平台的嵌入式軟件 TCP / IP 棧比 TOE 平台更好。

據證實,在硬件的 TCP / IP 的 TOE 是能夠保持即使 SYN-Flood 攻擊增加了網絡性能。 否則,有可能觀察到軟件 TCP / IP 棧的網絡性能根據 SYN 攻擊的時間間隔變得非常差。